Einige Wochen, gar Monate, ist das Thema nun schon aktiv und fing an mit Anschuldigungen seitens der USA. Es hieß, dass HUAWEI Hintertüren (sog. Backdoors) in der eigenen Hardware verbaut um diese dann später zur Spionage im Auftrag des chinesischen Staates zu nutzen.

Wir haben ja schon in einem der vorangegangenen Artikeln geschrieben, dass man die Führung, sowie die Rechte in China und des chinesischen Staates sehr kontrovers betrachten kann. In China gibt es das Gesetz, dass jede chinesische Firma mit dem Staat zusammenarbeiten muss. Hier sollte aber auch bedacht werden, dass diese Regelung für jedes in China ansässige Unternehmen gilt. Also wenn z.B. die Telekom, BMW, Mercedes oder Audi einen Standort in China eröffnen, unterliegen sie ebenfalls genau diesem Gesetz.

Die Aktuelle Lage – Viel Ärger um nichts?

Nun haben wir seit ein paar Tagen genau das Thema wieder stärker in unseren Köpfen. Die BBC und Bloomberg berichtet über eine „Backdoor“ in der Hardware von HUAWEI im italienischen Festnetzinternet. Laut BBC fand Vodafone bei Prüfungen in dem Jahr 2011 die Sicherheitslücke im HUAWEI-Router, welche ebenso umgehend gemeldet wurde. HUAWEI versicherte, dass die Fehler behoben worden sind. Bei weiteren Tests sind die Fehler allerdings weiterhin aufgefallen.

The issues in Italy identified in the Bloomberg story were all resolved and date back to 2011 and 2012

Statement Vodafone (BBC Artikel)

Für Vodafone selbst scheint dies allerdings kein Problem zu sein, den auch nachdem die Fehler aufgefallen sind, hat sich Vodafone beim Netzausbau für HUAWEI entschieden. Nicht nur in England, sondern auch z.B. in Deutschland.

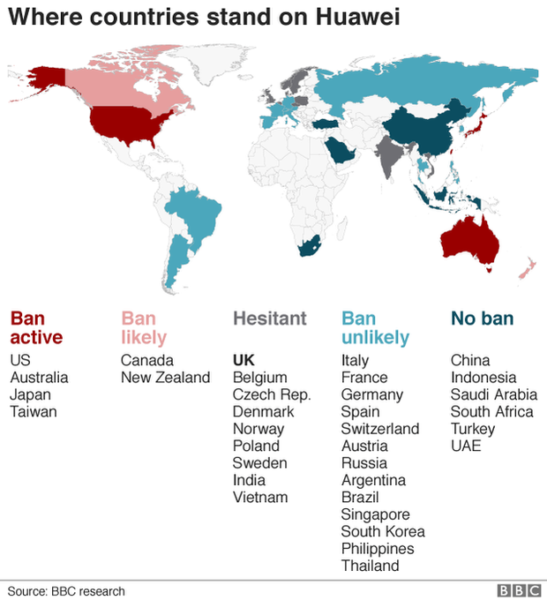

(C) by BBC research

Schon 2012 gab es allgemein Diskussionen, als die deutsche Telekommunikationsbranche sich beim LTE Ausbau für HUAWEI entschieden hat. Laut eines Artikels des Spiegels vom 09.10.2012 wird von einem Schutz vor Spionage gesprochen. Es geht gezielt um eine Warnung vor HUAWEI und ZTE. Weitergehend heißt es, dass es auch 2012 keine wirklichen Beweise oder Nachweise für die Spionage gibt.

Sogenannte Sicherheitslücken gibt es in jeder Software, Hardware und beim besten Hersteller. Dafür gibt es die Möglichkeit die Fehler durch Softwareupdates oder einen Hardware-Austausch zu entfernen. Wie auch andere Firmen hat HUAWEI auch einen sehr strengen und strikten Prozess, sobald eine Sicherheitslücke gemeldet wird.

Nicht nur HUAWEI mit Sicherheitslücken

Wie dies funktioniert, musste vor kurzem auch ein direkter Konkurrent aus den USA zu spüren bekommen. CISCO hatte nämlich ebenfalls eine Sicherheitslücke. Golem spricht hier sogar von einer offensichtlichen „Backdoor“.

„Eine Schwachstelle im SSH-Schlüsselmanagement für Cisco-9000-ACI-Switches könnte einem unauthentifizierten Angreifer den Zugriff auf das Netzwerk mit Root-Rechten erlauben. Die Schwachstelle beruht auf dem Vorhandensein eines vorgefertigten SSH-Schlüsselpaars, das auf allen Geräten existiert“

Cisco (via Golem)

Wir sehen also, dass die Fehler nicht nur bei einem Unternehmen aus China passieren, auch Unternehmen in den USA unterlaufen Fehler, denn am Ende ist und bleibt es menschlich.

Allerdings ist dies kein Grund für The Register nicht sarkastisch auf die Meldung zu reagieren.

Nun, wenn ein nicht ins Internet gerichteter undokumentierter diagnostischer Telnet-Daemon Grund genug ist, das HUAWEI-Kit aus westlichen Netzwerken zu vertreiben, dann reicht dieser Lustmolch von Cisco doch aus, um amerikanische Ausrüstung aus britischer, europäischer und anderer nicht-amerikanischer Infrastruktur zu beziehen? Fair ist fair, nicht wahr?

The Register (a.d.R. zuvor wurde die Hintertür von Huawei als Telnet-Daemon beschrieben)

Via: t3n.de

Ich kaufe keine prukte mehr die Made in USA sind. Mein PC benutze ich schon 4 Jahre nicht. Hatte mir vor 2 Jahren ein Xbox One gegönnt aber das nächstemal hole ich mir ein Playstation 5. USA wirst alles und jedem Spionage vor. Warum? Weilsie nicht nur paranoid sind Sie tun es selbst weil sie davon ausgehen das andere Länder es bei ihnen tun würden… Ist schon komisch das USA so viel mehr weiss als andere Länder.

Nach dem Desaster mit den Zertifikaten im Firefox Browser sieht man endlich mal öffentlich, jeder Hersteller kann so gewollt oder ungewollt sein Internetprodukt sabotieren. Jetzt bleibt die Frage, wie sehr man dem Unternehmen aus einem Staat vertraut, welcher jedes Unternehmen in seinem Land kontrolliert. So einfach ist das.